A Polícia Federal (PF) revelou que o tenente-coronel do Exército Rafael Martins de Oliveira usou documentos de terceiros para habilitar linhas telefônicas empregadas no planejamento de um golpe de Estado em 2022.

A estratégia fazia parte de uma técnica militar conhecida como anonimização, criada para dificultar a identificação do verdadeiro usuário.

Os investigadores avançaram na apuração após analisar informações extraídas do celular de Oliveira, apreendido durante a Operação Tempus Veritatis, em fevereiro deste ano.

A PF descobriu que o militar, junto a outros oficiais de alta patente, monitorou ilegalmente o ministro do Supremo Tribunal Federal (STF) Alexandre de Moraes e tramou impedir a posse do presidente Luiz Inácio Lula da Silva e do vice-presidente Geraldo Alckmin.

Como a fraude ocorreu

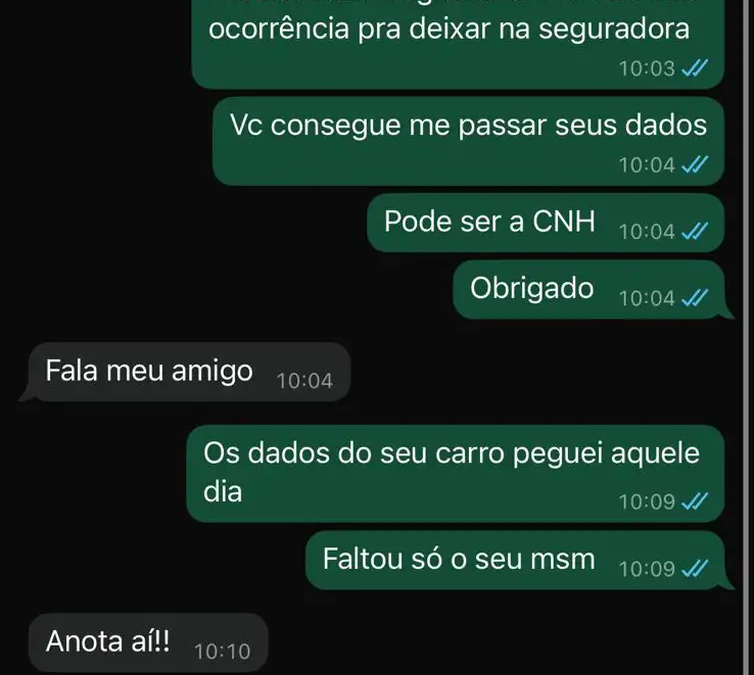

Oliveira usou dados de Lafaiete Teixeira Caitano, engenheiro mecânico que se envolveu em um acidente de trânsito com ele em 24 de novembro de 2022, na BR-060, entre Brasília e Goiânia.

Durante o incidente, Caitano entregou cópias de seus documentos para acionar o seguro, sem imaginar que Oliveira usaria essas informações para habilitar uma linha telefônica vinculada ao codinome teixeiralafaiete230.

“Tô em choque. A gente vê notícias deste tipo, mas nunca imagina que algo assim vai acontecer com a gente. Graças a eficiência da polícia, foi constatado que eu sou vítima”, disse Caitano à Agência Brasil.

Técnica militar e histórico de fraudes

A PF destacou que a habilitação de linhas com dados falsos faz parte de uma estratégia registrada em manuais de Forças Especiais do Exército.

Além de Caitano, os investigadores identificaram outra vítima, Luís Henrique Silva do Nascimento, morador de Belo Horizonte.

Dados da operadora indicam que Oliveira ativou 1.423 linhas telefônicas entre maio e dezembro de 2022. Ele usou o mesmo aparelho celular para ocultar a identidade dos verdadeiros usuários, incluindo militares envolvidos na trama.

*Com informações da Agência Brasil